Les connecteurs SIEM, maillon vital de la détection ?

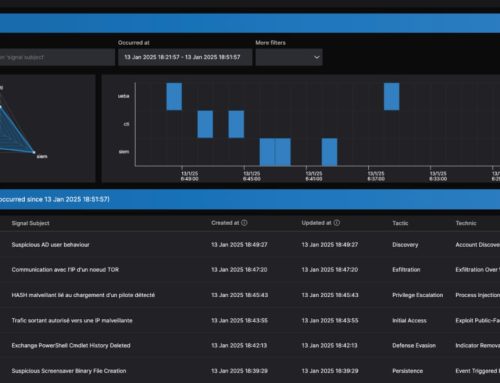

Dans l’arsenal de cybersécurité, le SIEM occupe une place stratégique pour collecter, normaliser et analyser en temps réel les événements provenant de multiples sources. Mais un SIEM, aussi puissant soit-il, ne peut fonctionner efficacement sans un élément essentiel : les connecteurs et leurs différentes fonctions clés :

- Agrégation multi-sources et centralisation des événements : donner du sens aux événements isolés

- Détection avancée des menaces : les connecteurs permettent de corréler des signaux faibles dispersés dans le SI.

- Assurance d’un run efficace

- Remontée fiable et contextualisée des logs vers la plateforme centrale

- Standardisation et décodage des formats (chaque source a son format de logs)

- Réduction du temps de détection et de réponse (MTTD/MTTR)

- Conformité réglementaire : conservation et traçabilité des logs, …

- Threat hunting et forensic : les analystes disposent d’une base consolidée pour remonter le fil d’une compromission, même longtemps après les faits

- Scalabilité pour suivre les évolutions du SI : ingestion de plusieurs dizaines de milliers d’événements par seconde

Sans ces connecteurs, un SIEM n’est qu’un réceptacle vide. Avec eux, il devient une tour de contrôle cyber capable de transformer un bruit informationnel colossal en renseignements exploitables.

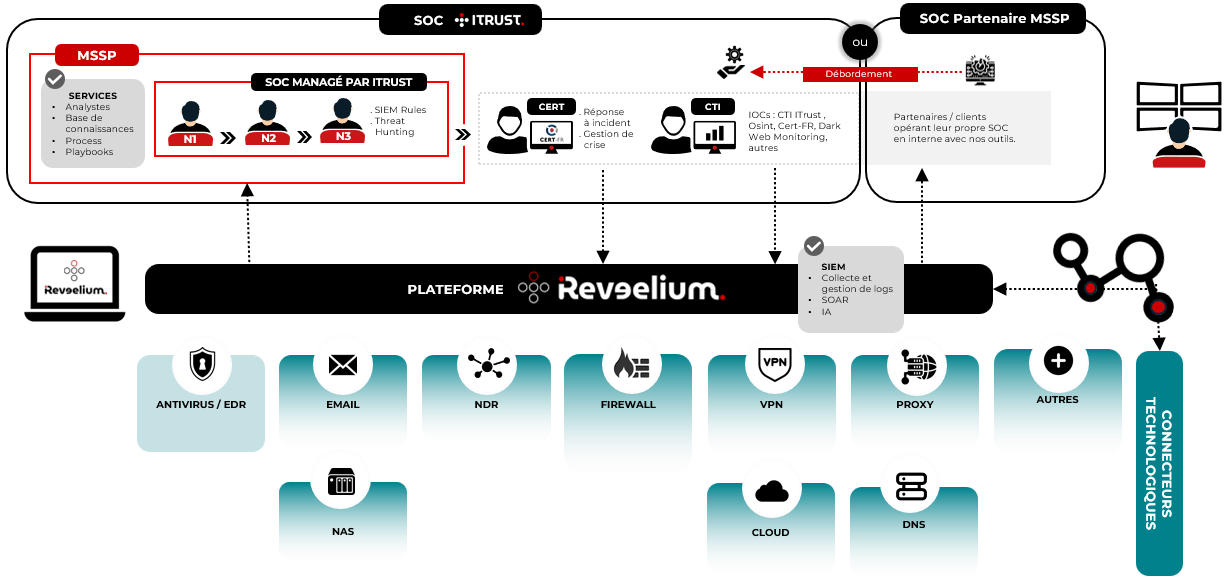

Reveelium SIEM XDR : une compatibilité API couvrant 100 % du marché

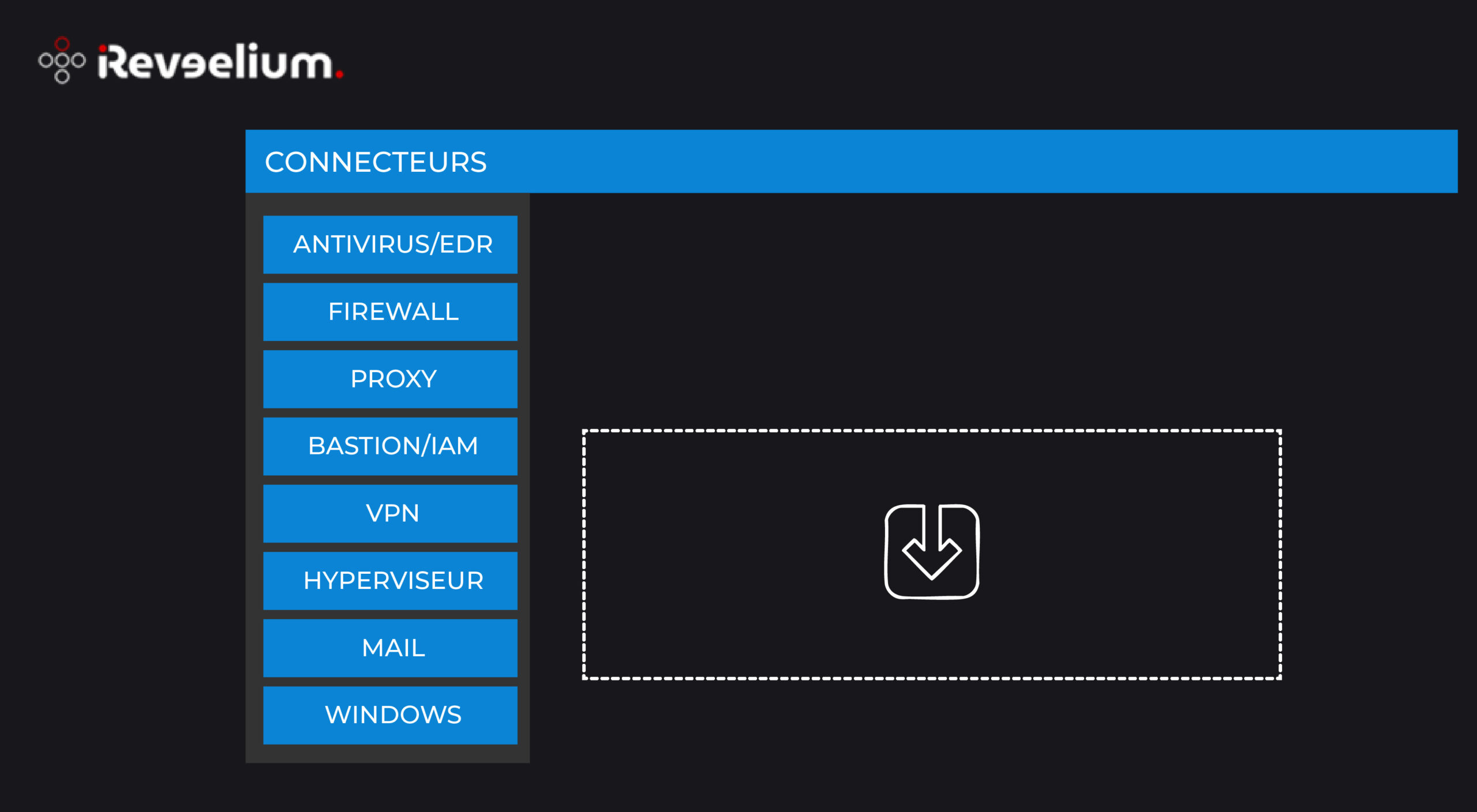

La force de Reveelium réside dans une interopérabilité exceptionnelle : la plateforme est compatible avec 100 % des outils du marché disposant d’une API. Les principaux connecteurs sont disponibles en natif et l’API permet d’intégrer tout autre outil selon les besoins spécifiques de chaque organisation.

Cette interopérabilité se traduit dans les faits par deux dimensions complémentaires :

- des connecteurs de collecte capables d’ingérer les événements et journaux issus de toutes les briques de l’infrastructure et de la sécurité :

-

-

Sécurité : Antivirus/EDR (endpoint), Firewall, Proxy, Bastion (IAM), SIEM, VPN,…

-

Infrastructure : OS, Hyperviseur (VMM), Load balancer, NAS, Network, WiFi, Windows,…

-

Outils métiers et services : Mail, DNS, Applications diverses (Autres),…

-

-

des connecteurs bidirectionnels permettant d’interagir directement avec les solutions de réponse et d’orchestration :

-

SOAR : automatisation des scénarios de remédiation.

-

EDR : isolement ou neutralisation d’un endpoint compromis.

-

ITSM / Ticketing : création, enrichissement et suivi automatisé des tickets d’incidents.

-

Cette compatibilité universelle via API positionne Reveelium comme une solution future-proof, capable de s’adapter à tous les écosystèmes sans refonte lourde ni rigidité technique.

French XDR : interopérabilité souveraine et écosystème français

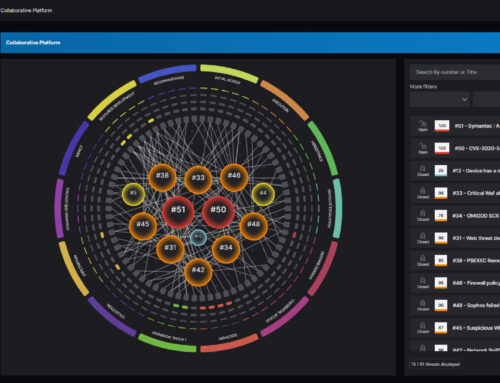

Reveelium est également au cœur de French XDR, une initiative collaborative unique qui conjugue interopérabilité technique, souveraineté et efficacité opérationnelle en matière de détection et de réponse.

Hébergée en France dans des infrastructures certifiées (Free Pro, Scaleway), la solution respecte les exigences du RGPD, de NIS2 et des cadres SecNumCloud. Elle répond ainsi aux impératifs de souveraineté numérique, en évitant toute dépendance aux technologies extra-européennes ou soumises à des réglementations extraterritoriales (Patriot Act, Cloud Act).

French XDR fédère des partenaires de référence dans chaque domaine de la cybersécurité : un écosystème 100 % français. Cette interconnexion garantit une architecture cohérente, intégrée et souveraine, assurant à la fois une collecte de données exhaustive et des capacités de réponse automatisées. Elle est ainsi parfaitement adaptée aux environnements sensibles (OIV, OSE, administrations, santé, industrie critique).

Le mot de l’expert

« Un SIEM n’est pas une brique de sécurité figée. Sa pertinence repose sur sa capacité à évoluer en continu pour s’adapter aux transformations de l’entreprise et à l’essor des menaces. Cela passe par l’ajout de nouveaux connecteurs, l’intégration de sources de logs émergentes (cloud, IoT, OT) ou encore l’intégration de flux de Threat Intelligence afin d’anticiper les menaces ciblant le secteur d’activité. Sans cette adaptation permanente, le SIEM perd rapidement de sa valeur opérationnelle.

Un SIEM qui ne s’adapte pas n’est pas seulement moins efficace sur le plan technique, il devient un centre de coûts et un facteur de risque »