Depuis 2020, pas une semaine ne passe sans qu’une nouvelle cyberattaque ne cible un hôpital ou un autre acteur du domaine de la santé. Nous nous intéressons dans cet article aux cyberattaques ciblant les établissements et entreprises du domaine de la santé, des hôpitaux aux laboratoires pharmaceutiques.

La première partie sera centrée sur la façon dont les attaquants produisent de la valeur à partir de ces attaques. La deuxième dressera un portrait de l’état actuel de la sécurité des systèmes d’information dans le milieu médical en France.

Intérêts pour les attaquants

En France, on note en moyenne une attaque réussie par semaine sur un centre hospitalier en 2021. Les intérêts sont divers, mais principalement financiers.

Rançongiciel

Un rançongiciel est un programme malveillant dont le but est de chiffrer les données présentes sur un système d’information, afin de les rendre inaccessibles. Une rançon est ensuite demandée pour les déchiffrer. Les données peuvent aussi être exfiltrées. Dans ce cas-là, il y a double extorsion car il y a également une menace de diffusion. Ce type de virus est considéré comme le nouveau fléau des attaques informatiques depuis quelques années. Le nombre d’attaques utilisant un rançongiciel a augmenté de 255% en France en 2020 d’après une étude de l’ANSSI.

Le secteur de la santé n’est pas épargné. Depuis février, de nombreux centres médicaux ont subi des attaques : CH Dax – CH Villefranche – CH Tarare – CH Trevoux – CH Oloron-Sainte-Marie – CH Saint-Gaudens – fondation Hopale (~15 hôpitaux + centres de vaccination) – fondation FESF (13 cliniques).

Blocage

Les données étant chiffrées, elles ne sont plus accessibles par les utilisateurs légitimes, et le SI se retrouve paralysé. L’attaquant demande alors une rançon en contrepartie de la clé de déchiffrement, nécessaire à la récupération des données et au retour à la normale.

Or la disponibilité du système d’information dans un hôpital est primordiale. En effet, les tâches administratives prennent beaucoup plus de temps pour le personnel privé d’ordinateur, de téléphone et de messagerie. Les dossiers des patients, numérisés sur les serveurs des hôpitaux, sont eux aussi indisponibles. De plus, certains appareils médicaux nécessitent un accès au réseau ou une supervision informatique, et ne fonctionnent donc plus, rendant impossibles les soins.

Ces répercussions sont d’autant plus graves que les enjeux actuels sont critiques : les centres hospitaliers sont surchargés par la crise COVID et le plan de vaccination national.

Exfiltration de données

Indépendamment du fait que le logiciel malveillant chiffre les données, il peut également les exfiltrer vers les serveurs de l’attaquant. Une rançon supplémentaire est alors exigée, pour supprimer ces informations volées. En cas de non-paiement, celles-ci seront diffusées, gratuitement ou non.

Lorsque l’établissement refuse de payer la rançon, les pirates se tournent parfois directement vers les personnes concernées, comme les patients ou clients, pour leur proposer de payer eux-mêmes.

Déstabilisation

La fuite d’un dossier médical, ou d’informations contenues dedans, est très gênante pour une personne, car elles sont par nature hautement confidentielles. Ces données peuvent ensuite être utilisées contre la victime, par exemple dans des campagnes de déstabilisation.

Concernant l’entreprise à l’origine de la fuite, son image de marque peut être profondément affectée, entraînant une perte de confiance des clients et actionnaires, et des répercussions économiques supplémentaires telle que la chute du cours de l’action en bourse.

Valeur des données

Indépendamment de l’éventuelle rançon demandée, les données en elles-mêmes possèdent une forte valeur et peuvent ainsi être revendues.

Revente des dossiers médicaux

Il existe tout un business d’achat et vente de données sur des forums spécialisés et sur le dark web. Les transactions s’y font principalement en utilisant les cryptomonnaies Bitcoin, Ether et Monero, pour leur rapidité, la discrétion qu’elles proposent, et l’impossibilité d’annulation de l’échange ou de censure. Les offres et demandes y sont précises et très régulières.

Les données liées à la santé y sont apparues assez récemment. D’après Kaspersky, « En 2012, lorsque nous avons analysé les différents types de données disponibles sur le darknet, les données médicales n’existaient même pas. Cependant, ces données sont aujourd’hui recherchées car elles peuvent être utilisées pour toute une série d’activités frauduleuses ».

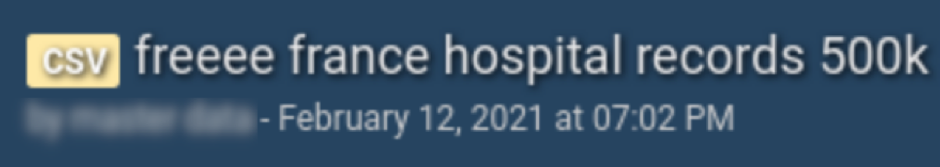

Il est donc fréquent d’observer des posts comme celui-ci, énonçant le type de données recherchées (médicales) pour une cible précise (la France) :

Des dizaines d’autres annonces similaires concernant les données de santé, pour des pays variés : la Russie, la Chine, les USA, le Brésil,….

Les prix d’achat et de vente sont très variables, en fonction du type d’information, du pays concerné, de la date de la base de données, de sa taille, etc.

À titre d’exemple, le dossier médical complet d’un patient américain se négocie entre 1 et 25€, en fonction du profil de la victime. Mais pour 120 MB de données personnelles françaises issues en partie de sites médicaux, l’acheteur ne devra débourser que 2,13€.

Il arrive aussi que les données soient diffusées gratuitement, pour diverses raisons, parce qu’elles sont maintenant trop anciennes pour être vendues ou simplement par vengeance, comme ce fut le cas pour cette base de données :

Ce tableau de 340 MB comporte des détails médicaux d’environ 500 000 Français tels que : le nom, prénom, et l’adresse du patient, ses numéros de sécurité sociale et de mutuelle, ses données de facturation (tiers payant, données du préleveur…), son médecin traitant, son groupe sanguin, l’historique très précis de ses hospitalisations (avec des détails allant jusqu’au numéro de la chambre occupée)…

Utilisation

Publicités ciblées et phishing

En achetant des bases de données d’informations personnelles, les entreprises du secteur peuvent s’en servir à des buts marketing. En effet, cela permet d’améliorer la connaissance des potentiels clients, ou d’enrichir celle des clients existants, afin d’optimiser la communication en la personnalisant. Dans le cas de bases de données médicales, les entreprises concernées peuvent être des mutuelles, des assureurs, des centres de soin…

D’un autre côté, des pirates informatiques peuvent se servir de ces données de façons similaires, pour personnaliser des mails de phishing et cibler efficacement des futures victimes. On retrouve ici tous les dangers associés au phishing : la propagation de virus, le vol d’autres données, etc.

Usurpation d’identité

En ayant connaissance de certaines informations médicales, telles que le numéro de mutuelle ou d’assuré d’un patient, il est possible d’usurper son identité.

Cette usurpation peut permettre d’élaborer certaines arnaques à l’assurance, en demandant par exemple des remboursements pour des fausses prestations médicales. Mais elle peut aussi servir à se faire soigner gratuitement, en imputant les frais sur l’assurance de la victime.

Espionnage industriel

Le vol de données dans le cadre d’espionnage industriel est souvent orchestré par d’autres entreprises concurrentes ou même des États. Le domaine de la santé étant très concurrentiel, les données issues de recherches médicales se monnayent cher, spécialement dans le contexte sanitaire actuel. Plusieurs exemples frappants d’attaques très ciblées ont eu lieu au cours de l’année 2020, en pleine course au vaccin contre la COVID-19 :

En novembre 2020, le laboratoire AstraZeneca, à l’origine d’un vaccin contre le Covid-19 a subi une vague d’attaques par ingénierie sociale. Un mois plus tard, en décembre, c’est cette fois-ci l’Agence européenne des médicaments qui se retrouve victime d’une attaque informatique. Des documents liés à Pfizer et BioNTech auraient été piratés.

En janvier 2021 l’Institut Pasteur et plusieurs laboratoires de recherche (inserm et CNRS) travaillant conjointement sur des vaccins sont à leur tour sous les feux de cyberattaques.

Ces menaces sont prises au sérieux par les différentes agences européennes chargées de la cybersécurité, puisque l’ANSSI et la BSI ont publié un rapport commun pour alerter sur les conséquences économiques et médicales de telles attaques, en pleine pandémie.

Auteur : D.P – Consultante en Cybersécurité – Membre de la Red Team ITrust

Ce sujet vous intéresse ? Découvrez les webinaires d’ITrust, co-organisés avec la Centrale d’Achat de l’Informatique Hospitalière (CAIH)

> Prochain rendez-vous le jeudi 10 juin à 11h !

> Replay du dernier webinar santé & cyber sécurité :